Día del internet Seguro. Una vez identificada las amenazas en el ecommerce, los minoristas pueden tomar contramedidas más efectivas y proactivas para prevenir el fraude y proteger sus negocios.

El comercio electrónico está en auge, al igual que el fraude minorista en línea. Mientras que los minoristas celebran las ventas proyectadas para llegar a más US$ 630 mil millones para 2020 en todo el mundo, también enfrentan ataques cad vez más persistentes y sofisticados por parte de ciberdelincuentes.

Según el informe de Signals Intelligence, se espera que este año el fraude de comercio electrónico causará pérdidas de $ 86 mil millones.

Y las pérdidas financieras son solo parte de las repercusiones, el verdadero golpe viene hacia la imagen y la reputación del ecommerce, al no brindar Confianza Online en su plataforma.

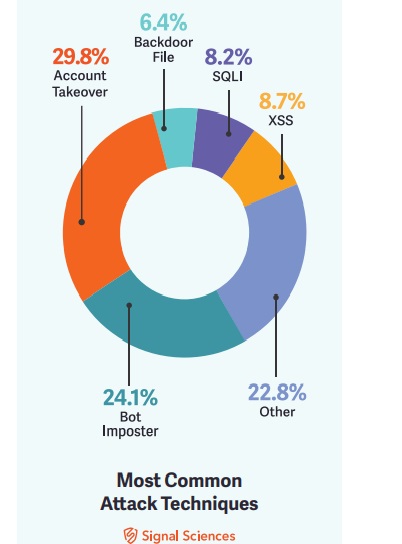

Frente a esto, Signal Sciences analizó una muestra de 4.9 millones de minoristas ataques web para identificar tendencias clave en fraude de comercio electrónico. Estos son los resultados:

Adquisición de cuenta

Es una técnica conocida de suplantación de identidad para hacerse pasar por otra persona. Se caracteriza por intentar adquirir información confidencial de forma fraudulenta como una contraseña, información detallada sobre tarjetas de crédito u otra información bancaria.

Este tipo de fraude encabeza el ranking de ataques a sitios de comercio electrónico, con una tasa del casi 30%.

Impostor Bot

Este tipo de amenaza representa el 24% de ataques sitios de comercio electrónico. Es cuando una solicitud web maliciosa se camufla como un robot de búsqueda de Google o Bing. Taes impostores buscan reunir precios y datos de inventario.

Inyección SQL (SQLI)

Un intento de obtener acceso a una aplicación u obtener información privilegiada mediante la ejecución de consultas arbitrarias de bases de datos.

Scripting entre sitios (XSS)

Un intento de secuestrar la cuenta de un usuario o la sesión de navegación web a través de código JavaScript malicioso. Los atacantes usan este método contra sitios de comercio electrónico para hacerse cargo del carrito de compras de un consumidor y tener los bienes enviados a otro lugar para su reventa.

Archivo de puerta trasera

Un intento de acceder a las herramientas de puerta trasera instaladas en aplicaciones o API, lo que permite a los piratas informáticos obtener acceso remoto acceder e introducir actividad de ataque adicional en el entorno del minorista.

Otros tipo de Ataques

Tipos adicionales de ataques en la categoría “otros” incluye archivos privados, herramientas de ataque, ejecución de comandos, IP maliciosas de una lista conocida, recorrido de directorio, tráfico de centro de datos, CVE (vulnerabilidad conocida), navegación forzada, inyección de código PHP y tráfico Tor.